Indhold

Er du bekymret for sikkerheden på dit netværk eller en andens? Sikring af din router mod uønskede ubudne gæster er en af grundlaget for et sikkert netværk. Et af de grundlæggende værktøjer til denne opgave er Nmap eller Network Mapper. Dette program scanner et mål og rapporterer, hvilke porte der er åbne, og hvilke der er lukkede. Sikkerhedsspecialister bruger dette program til at teste sikkerheden i et netværk.

At træde

Metode 1 af 2: Med Zenmap

Download Nmap-installationsprogrammet. Du kan downloade dette gratis fra udviklerens websted. Det anbefales stærkt, at du downloader det direkte fra udvikleren for at undgå vira eller falske filer. Nmaps installationspakke inkluderer Zenmap, den grafiske grænseflade til Nmap, der gør det lettere for nybegyndere at køre scanninger uden at skulle lære kommandoer.

Download Nmap-installationsprogrammet. Du kan downloade dette gratis fra udviklerens websted. Det anbefales stærkt, at du downloader det direkte fra udvikleren for at undgå vira eller falske filer. Nmaps installationspakke inkluderer Zenmap, den grafiske grænseflade til Nmap, der gør det lettere for nybegyndere at køre scanninger uden at skulle lære kommandoer. - Zenmap-programmet er tilgængeligt til Windows, Linux og Mac OS X. Du kan finde installationsfiler til alle operativsystemer på Nmap-webstedet.

Installer Nmap. Når download er afsluttet, skal du køre installationsprogrammet. Du bliver spurgt, hvilke komponenter du vil installere. For at udnytte Nmap fuldt ud skal du holde dem alle kontrolleret. Nmap installerer ikke adware eller spyware.

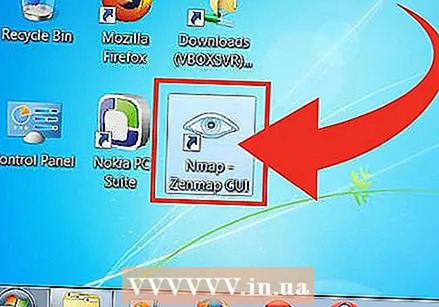

Installer Nmap. Når download er afsluttet, skal du køre installationsprogrammet. Du bliver spurgt, hvilke komponenter du vil installere. For at udnytte Nmap fuldt ud skal du holde dem alle kontrolleret. Nmap installerer ikke adware eller spyware.  Kør Nmap GUI-programmet Zenmap. Hvis du forlod indstillingerne som standard under installationen, skulle du se et ikon for det på dit skrivebord. Hvis ikke, skal du kontrollere menuen Start. Åbning af Zenmap starter programmet.

Kør Nmap GUI-programmet Zenmap. Hvis du forlod indstillingerne som standard under installationen, skulle du se et ikon for det på dit skrivebord. Hvis ikke, skal du kontrollere menuen Start. Åbning af Zenmap starter programmet.  Indtast målet for scanningen. Zenmap-programmet gør scanning til en ret simpel proces. Det første skridt i at udføre en scanning er at vælge din målgruppe. Du kan indtaste et domæne (eksempel.com), en IP-adresse (127.0.0.1), en netværksadresse (192.168.1.0/24) eller en kombination deraf.

Indtast målet for scanningen. Zenmap-programmet gør scanning til en ret simpel proces. Det første skridt i at udføre en scanning er at vælge din målgruppe. Du kan indtaste et domæne (eksempel.com), en IP-adresse (127.0.0.1), en netværksadresse (192.168.1.0/24) eller en kombination deraf. - Afhængig af intensiteten og formålet med scanningen kan udførelse af en Nmap-scanning være i modstrid med din internetudbyders vilkår og betingelser og kan virke mistænkelig. Kontroller altid lovgivningen i dit land og din ISP-kontrakt, inden du udfører en Nmap-scanning for andre mål end dit eget netværk.

Vælg din profil. Profiler er forudindstillede grupper af modifikatorer, der ændrer det, der scannes. Profilerne giver dig mulighed for hurtigt at vælge forskellige typer scanninger uden at skulle indtaste parametrene på kommandolinjen. Vælg den profil, der bedst passer til dine behov:

Vælg din profil. Profiler er forudindstillede grupper af modifikatorer, der ændrer det, der scannes. Profilerne giver dig mulighed for hurtigt at vælge forskellige typer scanninger uden at skulle indtaste parametrene på kommandolinjen. Vælg den profil, der bedst passer til dine behov: - Intens scanning - En omfattende scanning. Inkluderer OS-detektion, versionsdetektion, scriptscanning, sporingsrute og aggressiv scanningstiming. Dette betragtes som en "påtrængende scanning".

- Ping-scanning - Denne scanning registrerer, om målene er online uden scanningsporte.

- Hurtig scanning - Dette er hurtigere end en almindelig scanning på grund af aggressiv timing, og fordi kun udvalgte porte scannes.

- Regelmæssig scanning - Dette er standard Nmap-scanning uden parametre. Det returnerer en ping og viser åbne porte fra målet.

Klik på scan for at starte scanningen. De aktive resultater af scanningen vises i fanen Output i Nmap. Scanningens varighed afhænger af den valgte scanningsprofil, den fysiske afstand til målet og målets netværkskonfiguration.

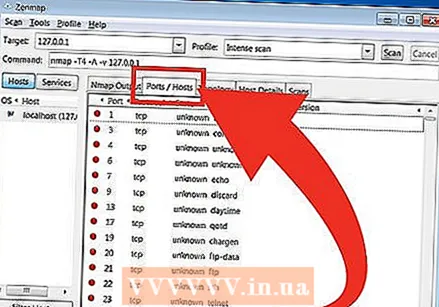

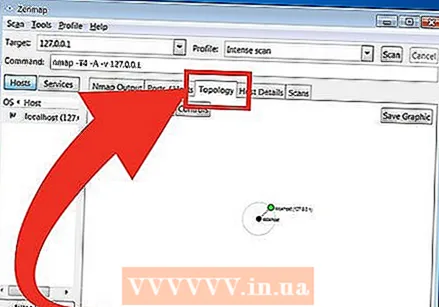

Klik på scan for at starte scanningen. De aktive resultater af scanningen vises i fanen Output i Nmap. Scanningens varighed afhænger af den valgte scanningsprofil, den fysiske afstand til målet og målets netværkskonfiguration.  Læs dine resultater. Når scanningen er afsluttet, vil du se meddelelsen "Nmap færdig" nederst på fanen Nmap-output. Nu kan du se resultaterne afhængigt af den type scanning, du har udført. Alle resultater vises i hovedfanen Output i Nmap, men du kan bruge de andre faner til mere information om specifikke data.

Læs dine resultater. Når scanningen er afsluttet, vil du se meddelelsen "Nmap færdig" nederst på fanen Nmap-output. Nu kan du se resultaterne afhængigt af den type scanning, du har udført. Alle resultater vises i hovedfanen Output i Nmap, men du kan bruge de andre faner til mere information om specifikke data. - Porte / værter - Denne fane viser resultaterne af din portscanning, herunder tjenesterne i disse porte.

- Topologi - Dette viser sporingen til den scanning, du har udført. Her kan du se, hvor mange humle dine data videregiver for at nå målet.

- Værtoplysninger - Dette indeholder en oversigt over dit mål, opnået gennem scanninger, såsom antallet af porte, IP-adresser, værtsnavne, operativsystemer osv.

- Scanninger - Denne fane gemmer jobene til dine tidligere kørte scanninger. Dette giver dig mulighed for hurtigt at scanne igen med et specifikt sæt parametre.

- Porte / værter - Denne fane viser resultaterne af din portscanning, herunder tjenesterne i disse porte.

Metode 2 af 2: Brug af kommandolinjen

- Installer Nmap. Inden du bruger Nmap, skal du installere softwaren, så du kan køre den fra kommandolinjen i dit operativsystem. Nmap er lille og tilgængelig uden omkostninger fra udvikleren. Følg instruktionerne nedenfor for dit operativsystem:

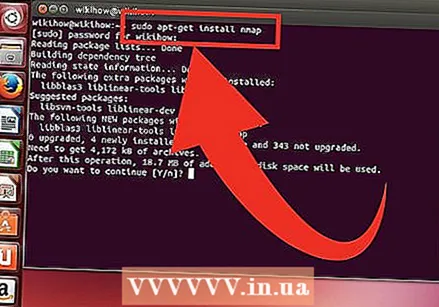

- Linux - Download og installer Nmap fra dit lager. Nmap er tilgængelig for de fleste Linux-arkiver. Kør kommandoen nedenfor afhængigt af din distribution:

- Red Hat, Fedora, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm (32-bit) ELLER

rpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm (64-bit) - Debian, Ubuntu

sudo apt-get install nmap

- Red Hat, Fedora, SUSE

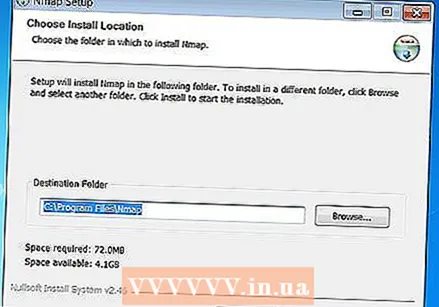

- Windows - Download installationsprogrammet fra Nmap. Du kan downloade dette gratis fra udviklerens websted. Det anbefales kraftigt, at du downloader direkte fra udvikleren for at undgå mulige vira eller falske filer. Installationsprogrammet giver dig mulighed for hurtigt at installere Nmaps kommandolinjeværktøjer uden at udpakke dem til den korrekte mappe.

- Hvis du ikke vil have den grafiske brugergrænseflade for Zenmap, kan du fjerne markeringen under den under installationsprocessen.

- Mac OS X - Download diskbilledfilen Nmap. Dette kan downloades gratis fra udviklerens websted. Det anbefales kraftigt, at du downloader direkte fra udvikleren for at undgå mulige vira eller falske filer. Brug det medfølgende installationsprogram til at installere Nmap på dit system. Nmap kræver OS X 10.6 eller nyere.

- Linux - Download og installer Nmap fra dit lager. Nmap er tilgængelig for de fleste Linux-arkiver. Kør kommandoen nedenfor afhængigt af din distribution:

- Åbn kommandolinjen. Du starter Nmap-kommandoer fra kommandolinjen, og resultaterne vises under kommandoen. Du kan bruge variabler til at ændre scanningen. Du kan køre scanningen fra ethvert bibliotek på kommandolinjen.

- Linux - Åbn terminalen, hvis du bruger en GUI til din Linux-distribution. Terminalens placering er forskellig pr. Distribution.

- Windows - Dette kan fås ved at trykke på Windows-tasten + R og skrive "cmd" i kørselsfeltet. I Windows 8 skal du trykke på Windows-tasten + X og vælge kommandoprompt i menuen. Du kan køre en Nmap-scanning fra en anden mappe.

- Mac OS X - Åbn Terminal-applikationen i undermappen Utility i mappen Applications.

- Linux - Åbn terminalen, hvis du bruger en GUI til din Linux-distribution. Terminalens placering er forskellig pr. Distribution.

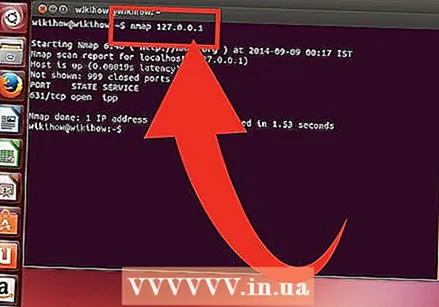

Scan portene til din målgruppe. For at udføre en standardscanning skal du skrive nmap target>. Dette pinger målet og scanner portene. Dette er en scanning, der let kan registreres. Resultaterne vises på skærmen. Du skal muligvis rulle op igen for at se alle resultaterne.

Scan portene til din målgruppe. For at udføre en standardscanning skal du skrive nmap target>. Dette pinger målet og scanner portene. Dette er en scanning, der let kan registreres. Resultaterne vises på skærmen. Du skal muligvis rulle op igen for at se alle resultaterne. - Afhængig af intensiteten og formålet med scanningen kan kørsel af en Nmap-scanning muligvis være i modstrid med din internetudbyders vilkår og betingelser og kan forekomme mistænkelig. Kontroller altid lovgivningen i dit land og din ISP-kontrakt, før du kører Nmap-scanninger på andre mål end dit hjemmenetværk.

Kør en brugerdefineret scanning. Du kan bruge variabler på kommandolinjen til at ændre scanningens parametre, hvilket resulterer i mere detaljerede eller mindre detaljerede resultater. Ændring af scanningsvariablerne ændrer scanningsdybden. Du kan tilføje flere variabler adskilt af et mellemrum. Placer variabler foran målet: nmap-variabel> variabel> mål>

Kør en brugerdefineret scanning. Du kan bruge variabler på kommandolinjen til at ændre scanningens parametre, hvilket resulterer i mere detaljerede eller mindre detaljerede resultater. Ændring af scanningsvariablerne ændrer scanningsdybden. Du kan tilføje flere variabler adskilt af et mellemrum. Placer variabler foran målet: nmap-variabel> variabel> mål> - -sS - Dette er en SYN-stealth-scanning. Det er mindre mærkbart end en standardscanning, men det kan tage længere tid. Mange moderne firewalls kan registrere en –sS-scanning.

- -sn - Dette er en ping-scanning. Dette deaktiverer port scanning og kontrollerer kun, om værten er online.

- -O - Dette er en scanning af operativsystemet. Scanningen vil forsøge at bestemme måloperativsystemet.

- -EN - Denne variabel bruger nogle af de mest almindeligt anvendte scanninger: OS-detektion, versionsdetektering, script-scanning og traceroute.

- -F - Dette aktiverer hurtig tilstand og reducerer antallet af porte, der scannes.

- -v - Dette viser flere oplysninger i dine resultater, hvilket gør dem lettere at læse.

Kør scanningen til en XML-fil. Du kan output dine scanningsresultater til en XML-fil for nem læsning i enhver webbrowser. For at gøre dette skal du bruge variablen -okse samt give et filnavn til den nye XML-fil. En komplet kommando kan se ud som nmap –oX Scan Results.xml mål>.

Kør scanningen til en XML-fil. Du kan output dine scanningsresultater til en XML-fil for nem læsning i enhver webbrowser. For at gøre dette skal du bruge variablen -okse samt give et filnavn til den nye XML-fil. En komplet kommando kan se ud som nmap –oX Scan Results.xml mål>. - XML-filen gemmes på din nuværende arbejdsplads.

Tips

- Målrettet svarer ikke? Placer parameteren "-P0" efter scanningen. Dette vil tvinge Nmap til at starte scanning, selvom programmet mener, at målet ikke eksisterer. Dette er nyttigt, hvis computeren er blokeret af en firewall.

- Gad vide, hvordan scanningen går? Mens scanningen er i gang, skal du trykke på mellemrumstasten eller en vilkårlig tast for at se Nmap-fremskridt.

- Hvis din scanning ser ud til at tage for evigt (tyve minutter eller mere), skal du tilføje parameteren "-F" til kommandoen, så Nmap kun scanner de mest anvendte porte.

Advarsler

Hvis du ofte kører Nmap-scanninger, skal du huske, at din internetudbyder (internetudbyder) muligvis stiller spørgsmål. Nogle internetudbydere scanner regelmæssigt efter Nmap-trafik, og Nmap er ikke ligefrem det mest diskrete værktøj. Nmap er et meget velkendt værktøj, der bruges af hackere, så du bliver muligvis nødt til at forklare.

- Sørg for, at du er autoriseret til at scanne målet! Scanning af www.whitehouse.gov beder bare om problemer. Hvis du vil scanne et mål, kan du prøve scanme.nmap.org. Dette er en testcomputer oprettet af forfatteren af Nmap, som er fri til at scanne uden problemer.